2025年12月18日から19日にかけて、日本におけるCSIRT活動の普及促進を目的としたカンファレンス「NCA Annual Conference 2025」が開催されました。

本イベントのダイヤモンドスポンサーを務めたSHIFTのグループ会社である、Japan Aerospace & Defense Consulting チーフコンサルタントの松尾 光敏が登壇し、「防衛産業サイバーセキュリティ基準と NIST SP800-171の軌跡」と題し発表しました。

本記事ではその内容から、防衛産業における新セキュリティ基準「NIST SP 800-171」への移行背景と実態について包括的に解説します。

-

株式会社Japan Aerospace & Defense Consulting チーフコンサルタント 松尾 光敏

前職でAWSに興味をもったことをきっかけに2023/2024 Japan AWS All Certifications Engineers へ選出。現在は官公庁を中心にNIST SP800シリーズなどのセキュリティ管理策をもとにした規則(ポリシー)策定の支援や、AWS関連(ガバメントクラウドやパブリッククラウド)の案件に関わっている。AWS認定全冠(2025 Japan AWS All Certifications Engineers)。

目次

防御から「検知・復旧」へ。なぜ「守り方」の基準が変わったのか?

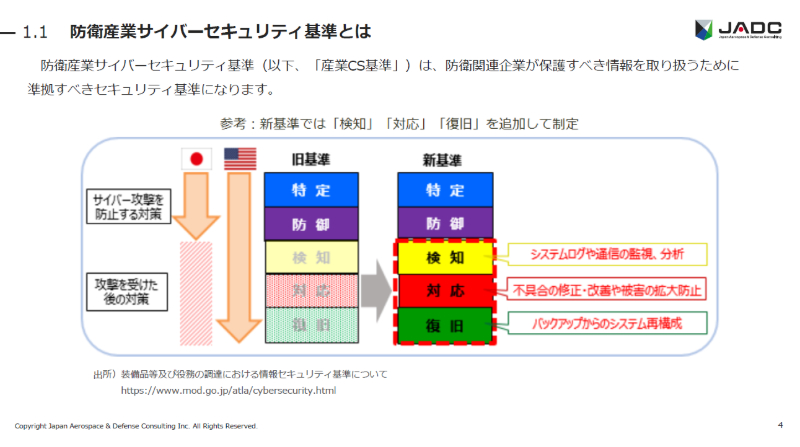

令和5年度から、防衛省は新たな「防衛産業サイバーセキュリティ基準」を施行しました。

これまで採用されていた旧基準は、一般的に知られるISMS(情報セキュリティマネジメントシステム)をベースにしていました。

しかし、新基準では米国の国立標準技術研究所(NIST)が定める「NIST SP 800-171」がベースとなっています。

最大の違いは、「守り方」の哲学です。

これまでの基準は「事前の防御」に重きを置いていました。しかし、高度化するサイバー攻撃を前に、事前対策だけでは現実的に困難になっています。

そこで新基準では、防御に加え、「侵入されることを前提とした検知」および「事後の対応・復旧」が強く求められるようになりました。

つまり、仮に情報漏洩などのインシデントが発生した場合、企業は「24時間以内に報告し、迅速に復旧に着手する」といった具体的な時間制限つきの対応能力をもつ必要があります。

単にウイルス対策ソフトなどで事前対策することに加え、「何が起きたか即座に検知し、迅速に被害を抑え、復旧させる能力」も、いまの防衛産業に求められているのです。

バラバラな情報を集めると「機密」になる?CUI保護の重要性

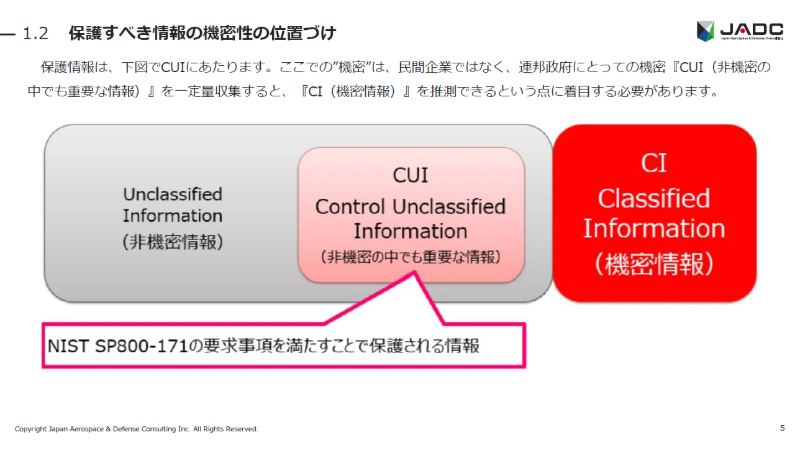

では、これほど厳重に守るべき情報とは何でしょうか。それは「CUI(Controlled Unclassified Information:非機密情報のなかでも重要な情報)」と呼ばれるものです。

情報の格づけには、誰でも閲覧できる「非機密情報」と、国家の安全に関わる「機密情報」があります。CUIはその中間に位置し、単体では機密でなくとも、集約されることで機密情報と同等の価値をもちうる情報を指します。

NIST SP 800-171は、このCUIを適切に保護するための管理策を定めており、これを満たすことが、国の安全を守るための最低ラインとなっているのです。

防衛案件で求められる、妥協なき文書管理と組織統制

防衛省の案件に参画する企業は、膨大な規則を整理しなければなりません。具体的には以下の文書整備が求められます。

情報セキュリティ三文書:

1. 基本方針:セキュリティに対する基本的な考え方

2. 規則:組織の管理策としての教育、情報の取り扱い体制など

3. 実施手順:具体的なシステムのポリシーやコンセプト。SSP(※)を含む。

※SSP(System Security Plan:システムセキュリティ実装計画書)…実施手順に記載されたシステムセキュリティ要件を細部化したもの。

さらに、これらの運用記録を管理・記録する様式まで定める必要があります。デジタル全盛の時代に逆行するようですが、確実な記録と証跡管理が重要となります。

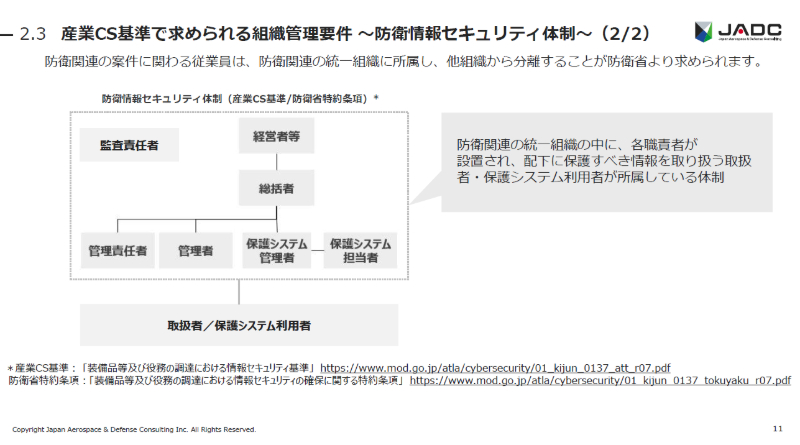

文書整備に加えて、組織体制についても「誰が責任をもつか」が明確に規定されています。

一般的に、セキュリティ部門は情報システム部などが兼務することも多いですが、防衛案件では基本的にCEO直下に専門部署を置き、他部門の干渉を受けずに情報統制できる体制が求められます。

実は、NIST SP 800-171には「何をすべきか(What)」は書かれていても、「具体的にどう設定すべきか(How)」までは書かれていません。

そこで参照されるのが「NIST SP 800-53」です。171の要求事項を53と照らし合わせることで、53より具体的なパラメータや設定値が導き出されます。この二重構造を理解することが、実務への適用の第一歩です。

物理的な隔離と「完全オフライン」。利便性を捨てて安全を取る現場

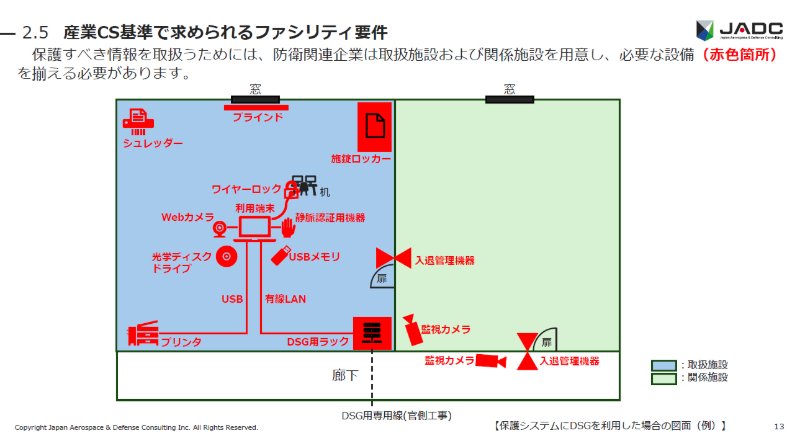

ここからは、実際に現場で行われている物理的なセキュリティ対策の実態に迫ります。

防衛省の案件に参画する場合、通常のオフィスで作業することはできません。「保護すべき情報を取り扱う専用の部屋(取扱施設)」を設置し、通常の執務室と物理的に隔離する必要があります。

この部屋には出入口を映す監視カメラの設置はもちろんのこと、入退室管理も極めて厳格に行われます。

取扱部屋への入室には、静脈認証などの入退管理機器の設置が求められます。「誰が入ったか」をなりすまし不可能なレベルで特定・記録する必要があるためです。

一般的なオフィスセキュリティを遥かに超えた、極めて高度な物理セキュリティが標準装備となります。

さらに、「取扱施設内はインターネット接続禁止」というルールもあります。外部との通信は遮断されるため、当然ながらプロキシ経由での通信もできません。

Windows OSセキュリティパッチやウイルス対策ソフトの定義ファイル更新は手動で行います。

外部で取得したセキュリティパッチや定義ファイルは、安全な媒体を経由して持ち込み、ローカル環境で一台一台適用する必要があります。

インターネットに繋がないことで外部からの侵入を遮断する一方、維持管理には膨大な手間とコストがかかる。これが防衛産業の現場のリアルです。

米国のCMMCと日本の都度監査。似て非なる2つの制度

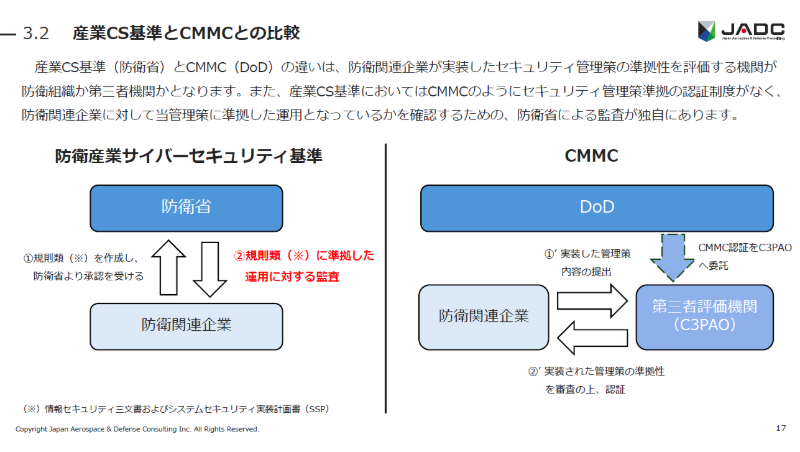

米国と日本では、この基準への適合を確認するプロセスも大きく異なります。

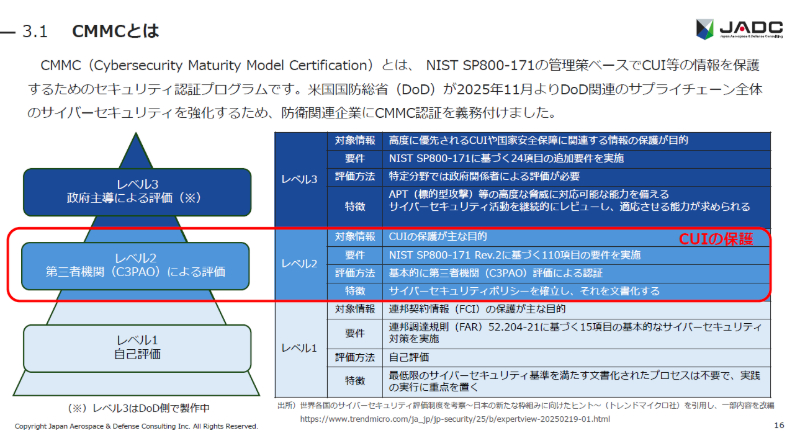

米国防総省(DoD)では、CMMC(Cybersecurity Maturity Model Certification)というサイバーセキュリティ成熟度モデルを導入しはじめています。

企業は事前にセルフアセスメントまたは第三者機関の審査を受け、レベルに応じた認証を取得すればDoDとの取引資格を得られます。

一方、日本には現在のところ同様の認証制度はありません。その代わりに行われているのが、案件ごとの防衛省による「都度監査」です。

企業は案件に参画する前に情報セキュリティ三文書やSSPを提出し、防衛省より承認を得る必要があります。認証がないからといって、決して緩いわけではありません。

日本では、納品直前に防衛省による厳しい実地監査が行われます。この監査では、事前に提出した計画書通りに運用が行われているか、事細かにチェックされます。

もし1つでも重大なルール違反(不履行)が見つかれば、それが解消されない限り、納品は認められず、次年度以降の契約にも深刻な影響を及ぼす可能性があります。

「納品できない」ということは、企業にとっては売上が立たないことを意味します。プロジェクトの最後に待ち受けるこの監査をクリアしなければ、それまでの努力が水泡に帰す可能性があるのです。

まとめ

防衛省と取引する元請けだけでなく、下請先含むすべての企業に対して、同等の基準への準拠が求められます。

攻撃者は、セキュリティの堅固な大企業ではなく、対策が手薄な下請け企業を踏み台にして情報を盗み出そうとします。

こうしたサプライチェーンリスクがあるため、防衛産業に関わるすべてのプレイヤーが、この厳しい基準をクリアしなければならないのです。

防衛省が求めるセキュリティ基準は、一見すると過剰に思えるほど厳格で、非効率的にも見えます。しかし、そこには明確な意図があります。

新基準が「検知・対応」を重視しているように、重要なのはルールを守ることそのものではなく、サイバー攻撃などからの「レジリエンス」を確保することです。

攻撃を受けることを考慮し、それでもなお業務継続し、情報を守り抜く強さが企業には求められています。

防衛産業への参入は、企業にとって大きなビジネスチャンスであると同時に、国家の安全保障の一翼を担うという重い責任を負うことを意味します。

防衛省のセキュリティ基準は、サプライチェーン全体で日本の防衛情報を守るための防壁です。

この基準の意図を正しく理解し、組織全体で取り組む覚悟をもつことこそが、防衛産業において信頼を勝ち取るための第一歩なのです。

(※本記事の内容および対象者の所属は、イベント開催当時のものです)